Link: https://www.ictbusiness.info / kolumne / kuharica-informacijske-sigurnosti

Kuharica informacijske sigurnosti

Prošlo je skoro pola godine od prošlog članka Sigurnost je kombinacija procesa, tehnologija i ljudi. Porast security konzultantskih poslova je osjetan. Najvjerojatniji je uzrok količina nemilih događaja na lokalnoj, a još više na svjetskoj razini, koja je dobila ogroman medijski prostor (koliko je to moguće pored još uvijek aktualne pandemije i njenog utjecaja na život i ekonomiju).

U prošlom sam tekstu govorio o uključivanju najvišeg upravljačkog tijela kompanije u zaštitu informacija i o važnosti određivanja odgovorne osobe za sigurnost informacija u tvrtki, a koja nije istovremeno i voditelj ili direktor informatike. Što možemo očekivati od takve uloge? Kakve joj radne zadatke dodijeliti? Kako pratiti doprinos ostvarenju zajedničkih ciljeva? I, koji je prvi radni zadatak ovog posla?

Metoda+logika

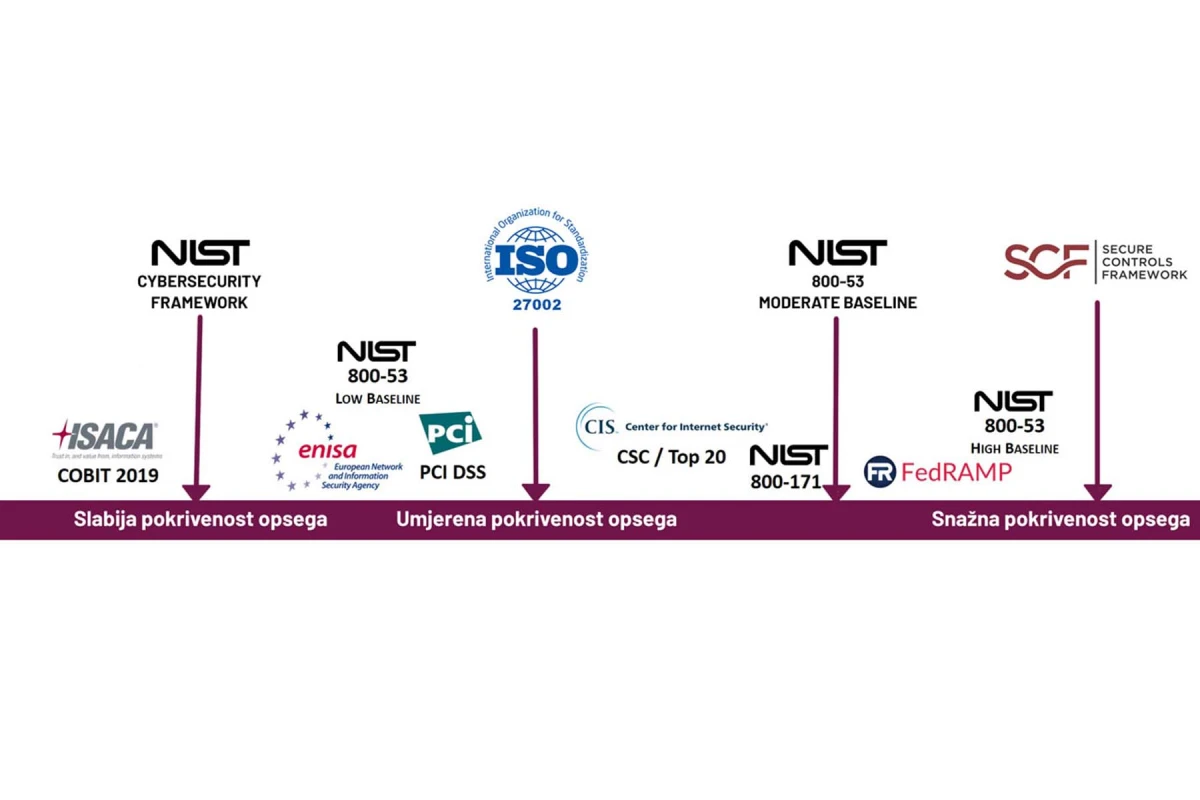

Početak bi trebao biti u izboru metodologije (framework je omiljen strani izraz). Najpoznatije su svakako NIST-CSF (National Institute of Standards and Technology Cybersecurity Framework), ISO/IEC 27001:2013 i PCI DSS (Payment Card Industry Data Security Standard). NIST CSF možemo promatrati kao laganiju verziju NIST 800-53 publikacije, pa bi i to mogla biti jedna od opcija, ovisno o procjeni trenutne razvijenosti tvrtke. Svaka od spomenutih metodologija je dobra i svaka će vam omogućiti da odmah poboljšate sigurnost i postignete barem određene brze napretke (quick wins). Također imaju i mnoge sličnosti tj. zajedničke komponente pa se možete nakon početnih koraka i predomisliti. Niti s jednom nećete pogriješiti. Ali je iznimno bitno prihvatiti činjenicu da je izbor metodologije poslovna odluka! Najvažniji razlog zašto se tvrtka treba odmah u prvom koraku odlučiti za poznatu metodologiju (ne izmišljati 'toplu vodu') je da zaštiti sama sebe, od CISO-a. Rad prema metodologiji tvrtki omogućava neovisnost, omogućava da se proces nastavi u bilo kojem trenutku, bez obzira na CISO-a koji je trenutno zaposlen. Možda zvuči pomalo grubo prema CISO-u, ali tema sigurnosti je nemilosrdna - želimo ostati sigurni!

Razlika između spomenutih metodologija je u sljedećem: NIST-CSF (ali i sve ostale komponente standarda koje NIST razvija, a ima ih mnogo) i PCI DSS su besplatne i brzo dostupne za download s interneta. ISO/IEC 27000 serija standarda se kupuje, svaki od njih zasebno (kao i ostali ISO standardi) i trebaju vam barem dva, ISO/IEC 27001:2013 i ISO/IEC 27002:2013. Cijena nije značajna, ali nije besplatno. U stvari, značajnija razlika je u tome što se PCI DSS i ISO/IEC 27001:2013 mogu certificirati. To znači da je moguće dobiti 'papirnatu' potvrdu da se vaša tvrtka pridržava propisa prema spomenutim standardima. PCI DSS će se odlučiti certificirati samo oni koji 'moraju'. U navodnicima je zato što se odnosi na one koji obrađuju podatke kreditnih kartica i pri tome izmjenjuju te podatke s drugim sličnim tvrtkama koje im tu certifikaciju uvjetuju, dakle radi se o dogovoru unutar specifične industrije, ne o zakonu.

Ono što je od šireg značaja za taj standard je da u sebi sadrži tehnički konkretne i razumljive sigurnosne mjere. Stoga ga je svakako uputno proučiti i koristiti primjenjive dijelove, u svakoj kompaniji, nad informacijama koje kompanija smatra važnima, bez obzira što to nisu podaci o kreditnim karticama.

Još jedna besplatna metodologija za one „tehnički“ usmjerene je Deutsche Telekom PSA. Bazirano na CIS, ali dodatno prošireno i produbljeno.

Ljudska informacijska imovina

Da prijeđemo na sličnosti između metodologija. Ti se koraci smatraju bazom informacijske sigurnosti.

Prvi korak je uvijek i sigurno popis informacijske imovine. I tu već izlazimo izvan okvira samo informatike jer govorimo o informacijama koje se, osim u digitalnom ili računalnom obliku, nalaze i na papirima i u glavama ljudi! Da, vaši zaposlenici su vaša informacijska imovina! Ormari s registratorima također. I ladice radnih stolova. I koševi za stari papir pored printera. Logika, zašto je popis prvi konkretan korak je vrlo jednostavna, morate znati što štitite.

Sljedeća sličnost, a time i baza informacijske sigurnosti su sigurnosne politike. Tu će se metodologije početi razlikovati prema propisanim nazivima samih dokumenata i opsegom pokrivenosti, ali princip je svima isti. Sigurnosna politika, za početak, propisuje što znači informacijska sigurnost za određenu tvrtku.

Uvriježena je praksa da se informacijska sigurnost bavi zaštitom osnovna tri aspekta informacija: povjerljivost (Confidentiality), cjelovitost (Integrity) i dostupnost (Availability) pa od tuda i česti anagram iz engleskog CIA. Informacije imaju i mnoge druge aspekte pa su recimo Zakon i Uredba o kibernetičkoj sigurnosti proširili tu definiciju za još jedan dodatni aspekt, autentičnost (Authenticity). Oni koji su obveznici te Uredbe i Zakona ne smiju to izostaviti!

Nakon osnovne definicije, sigurnosna politika, ili više njih, moraju jednostavnim rječnikom opisati pravila kojih se zaposlenici trebaju pridržavati pri svakom baratanju informacijama. U primjenu ih stavlja najviši menadžment tvrtke, često vlastitim potpisom ili Odlukom. Ne smiju biti predugačke i moraju biti svima razumljive da bi ih se mogli svi pridržavati. To ne smije biti mrtvo slovo na papiru! Pisanju sigurnosnih politika nas je možda najviše naučio GDPR. I sada svaka web stranica ima neku sigurnosnu politiku.

Sva lica predostrožnosti

Još jedna zajednička točka većine metodologija je edukacija zaposlenika. Na žalost, ne možemo se boriti protiv informatičkog kriminala samo tehnološkim sredstvima.

S druge strane, ponekad se primjećuje da se sva odgovornost zaštite informacija prebacuje na zaposlenike, kroz bolje ili lošije edukacijske programe. Prikladan primjer je vožnja automobila. Svi smo morali polagati vozački ispit da bismo vozili, ali to nije bilo dovoljno. I dalje imamo razne oblike signalizacije u prometu koji ga reguliraju i na kraju prometnu policiju koja ga kontrolira. Čak i odgovornosti u slučaju štete ili nezgode nisu uvijek na sudionicima u prometu.

Za kraj bi spomenuo najvažniji zajednički nazivnik svih metodologija, čak sigurnosti općenito, a to je upravljanje rizikom. Obavezna i najvažnija komponenta svakog sustava/procesa/metodologije, upravljanje rizikom je onaj dio prakse koji mijenja način razmišljanja. Upravljanje rizikom vas tjera da predviđate budućnost, da razmišljate unaprijed i da se branite od događaja koji se još nisu dogodili, upravo zato da ih spriječite da se dogode ili da shvatite da ih ne možete spriječiti, ali se možete na njih pripremiti.

Tek nakon što ste time ovladali, tehničke mjere postaju jasne i jednostavne i postaje očito što možete zapravo učiniti i uz koliki trud, resurse i u kojem vremenu, a što morate prihvatiti takvo kakvo jest. Tek nakon ovog koraka imate kontrolu, a kontrola je cilj svake metodologije, pa tako i svake metodologije upravljanja informacijskom sigurnošću.

* O autoru: Igor Klak, stručnjak za sigurnosne tehnologije, nositelj CISA, CISM, CRISC, CISSP, CIPM, ITIL, ISO/IEC 27001:2013 LA, ZKS LA certifikata, Combis